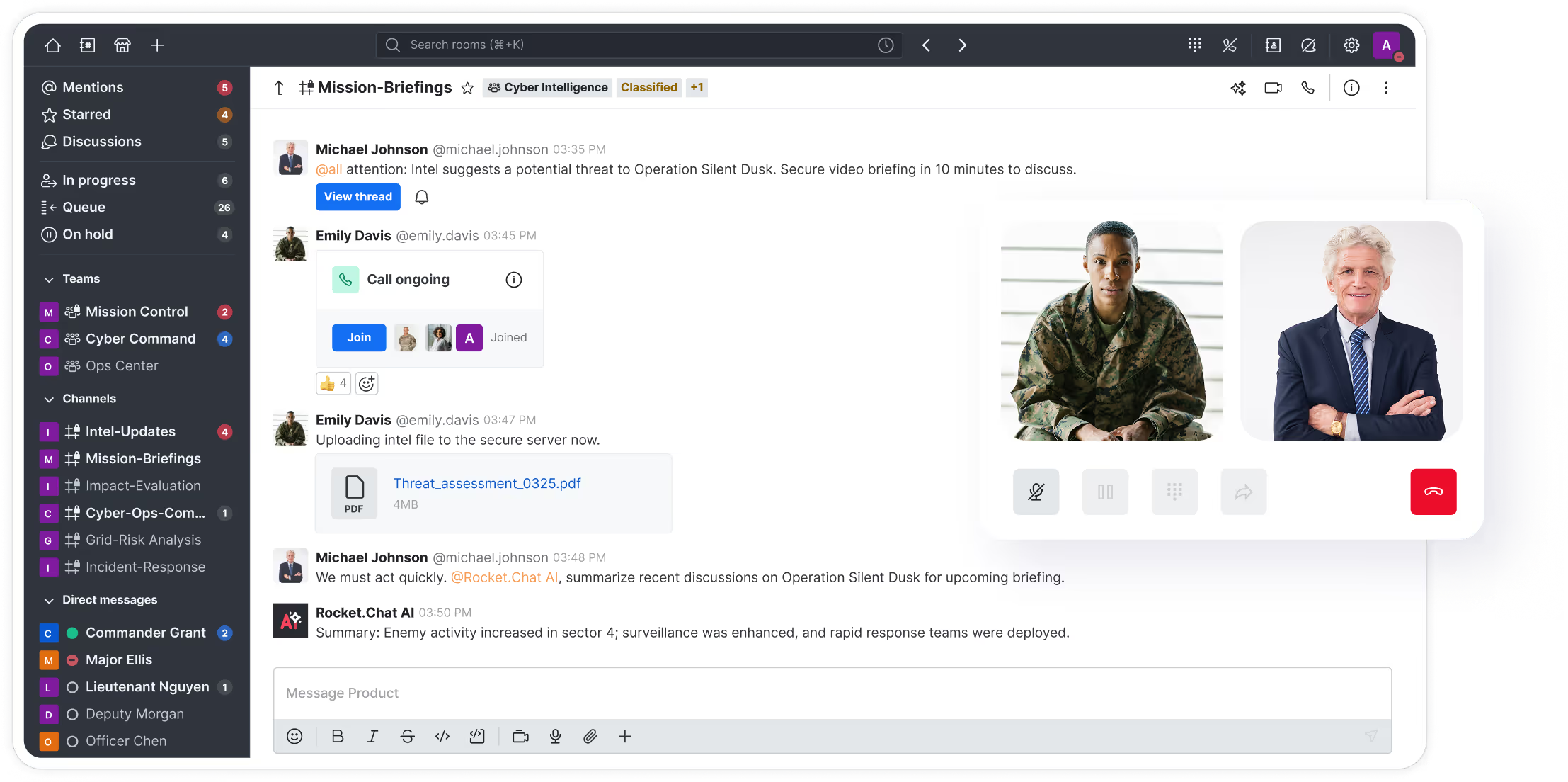

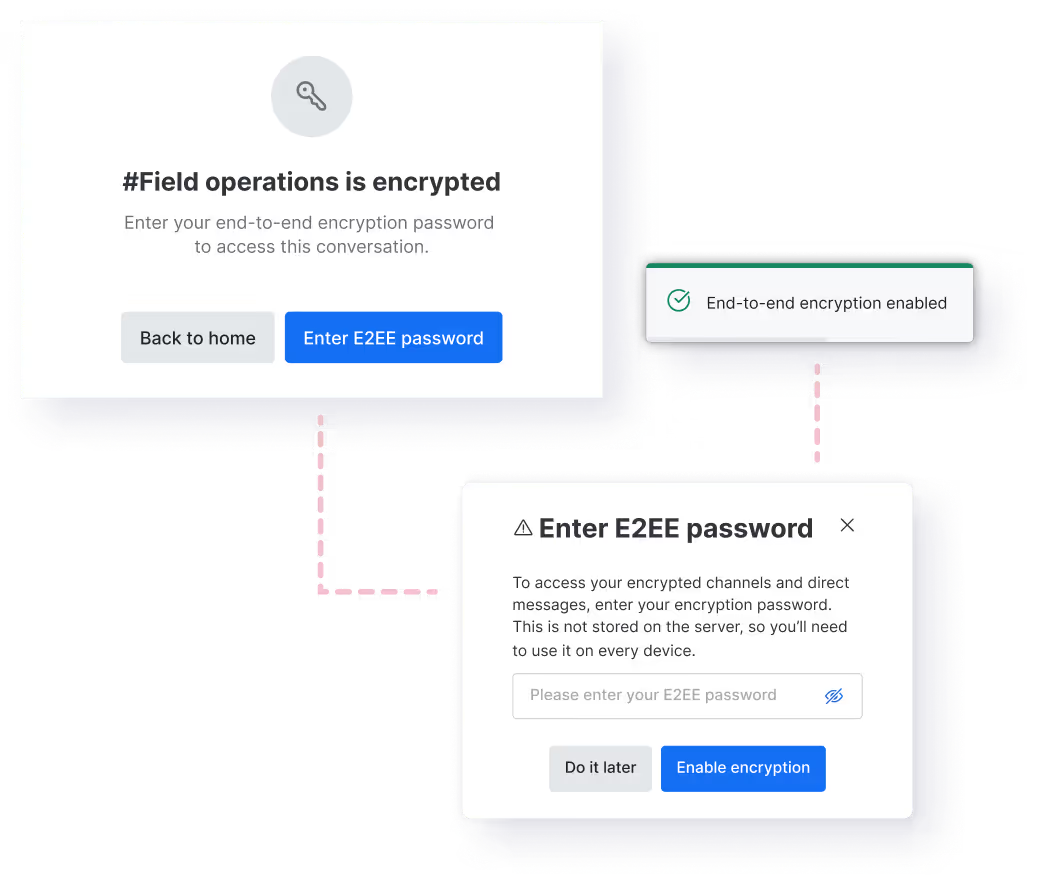

Comunicações criptografadas para ambientes militares e de defesa

A Shadow IT abre portas: Ferramentas não aprovadas contornam os controles de segurança e criam pontos de violação não monitorados.

A conformidade atrasa a coordenação: Atender aos padrões Zero Trust e NIST e, ao mesmo tempo, permitir o trabalho em equipe parece impossível.

A dispersão de ferramentas interrompe o fluxo da missão: Vários sistemas desconectados impedem comunicações unificadas e seguras entre as equipes.

.png)

.png)

%201%20(1).avif)

.avif)

.avif)